روزنامه فناوران اطلاعات، سلمان افشار - حدود یک ماه از اعلام خبر شیوع تروجان Stuxnet میگذرد؛ با وجود اینکه گسترش این تروجان در ذات خود اتفاق خوشایندی نبود، لیکن محک بسیار خوبی برای فضای امنیت اطلاعات کشور شد، فضایی که در فقدان مدیریت یکپارچه و صحیح بار دیگر دچار یک شک امنیتی شد.

این بار ضعف کشور در فضای سایبری عواقب سنگینی ایجاد نمود که همچنان کسی بدان توجه نمیکند!

این تروجان که براساس استفاده از ابزار متداول USB (فلش ها، هارد قابل حمل و...) و یا میل آلوده گسترش مییابد از یک ضعف امنیتی در سیستم عامل ویندوز استفاده مینماید و در نهایت علاوه بر سیستمهای کاربران, به صورت خاص نرمافزارهای SIMATIC WinCC و PCS 7 که از محصولات شرکت زیمنس است و در مانیتورینگ و مدیریت صنایع کاربرد دارد را مورد حمله قرار میدهد.

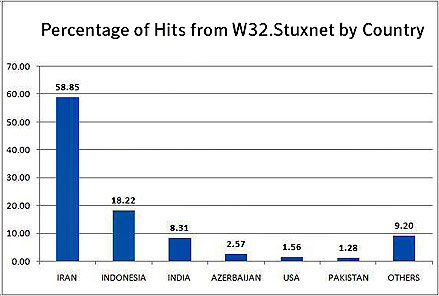

بنا بر اطلاعات ارائه شده توسط شرکت امنیتی سیمانتک، این تروجان ، نه تنها به سرقت اطلاعات میپردازد، بلکه یک back door را نیز بر روی سیستم قربانی قرار میدهد تا بتواند از راه دور و به طور مخفیانه کنترل عملیات زیرساخت های مذکور را در اختیار گیرد، براساس گزارش این شرکت تا اواخر ماه قبل اطلاعات شیوع براساس نمودار ذیل است:

همچنان که در نمودار بالا قابل مشاهده است، ایران در ردیف اولین کشور در جهت شیوع این تروجان قرار داشته است، لیکن شرکتهای امنیتی از اعلام منابع آلوده گزارش شده خودداری مینمایند.

بنابر گفته یکی از محققان امنیتی، مهاجمان میتوانند برای مثال در یک نیروگاه تولید انرژی، نقشه چگونگی عملکرد ماشین آلات فیزیکی را دریافت کرده و آنها را تحلیل کنند تا دریابند چگونه میتوانند تغییرات مورد نظر خود را در آنها اعمال کنند، سپس کد دلخواه خود را وارد ماشین آلات کرده تا شیوه عملکرد آنها را تغییر دهند.

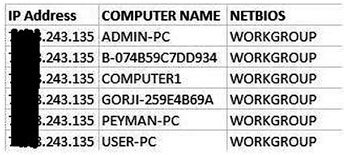

براساس تحقیقات، این تروجان با دو سرور که در مالزی است تماس برقرار میکند و از آنجا مدیریت میشوند، این تروجان اطلاعات و مشخصات کامپیوتر مربوطه را به این سرورها ارسال مینماید، برای مثال یکی از موارد ارسال شده از کامپیوترهای در دست نفوذگران در بخش ذیل قابل مشاهده است:

مایکروسافت یک اصلاحیه فوری را برای برطرف ساختن نقص امنیتی مذکور منتشر کرده است، ولی تنها نصب اصلاحیه، نمیتواند از سیستمهایی که از نرمافزار زیمنس استفاده میکنند، محافظت به عمل آورد زیرا این بدافزار قادر است کد خود را در سیستمهای مذکور مخفی کرده و بدون اینکه کسی متوجه شود، در فعالیتهای کارخانه و یا نیروگاه مداخله کند.

این تروجان همچنین می تواند فعالیتهای جدیدی را برای یک خط لوله و یا یک نیروگاه تعریف کند که ممکن است صاحبان سیستم متوجه آن نشوند. به همین دلیل سیستمهایی که آلوده شدهاند باید کاملاً مورد بازرسی قرار گیرند تا اطمینان حاصل شود به همان شیوهای که مورد انتظار است، کار میکنند.

واضح است که انجام بازرسی مذکور بسیار سخت و زمان بر و در عین حال ضروری است. در واقع علاوه بر نصب اصلاحیه لازم است، پاکسازی کامل در مورد رایانههای آلوده نیز انجام شود.

در کشور گرچه سایتهایی مانند ماهر و امداد کامپیوتری براساس هشدارهای شرکتهای امنیتی مانند سیمانتک شروع به اطلاعرسانی نمودند، لیکن مدیران کشور با تاخیری حداقل دو هفتهای شروع به پیگیری موارد نمودند ، تاخیری که شاید باعث از دست رفتن اطلاعات صنعتی کشور در همین دو هفته باشد!! و برخی صنایع در حال حاضر نیز در دست نفوذگران باشد!

حال معلوم نیست در کشور آیا این جلسات جزیرهای به نتیجهای خواهد رسید؟ آیا سایتهایی مانند ماهر و امداد کامپیوتری در تلاطم بروکراسی اداری برای پرداخت حقوق متخصصان به گزارشی تحلیلی از وضعیت کشور دست خواهند یافت؟

به نظر میرسد ساختار اداره سازمانی متخصصان امنیت در کشور مانند ماهر وامداد کامپیوتری ضعف خود را به صورت مشخص نشان داد، اما مدیران به جای حل مشکل درصدد پاک نمودن صورت مسئله هستند و اطلاعات شرکتهای امنیتی مانند سیمانتک را زیر سئوال میبرند؟!

و این سئوال باقی میماند که آیا برای یک حمله در فضای سایبر که حتی یک ساعت به قیمت از دست رفتن مقادیری زیادی از اطلاعات کشور هزینه دارد، اظهار نظر مدیران و برگزاری جلسه حتی بعد از یک هفته جایی از سخن دارد؟